Viele Unternehmen greifen bei Firewalls noch immer reflexartig zu etablierten Herstellern wie Palo Alto Networks, Fortinet oder Cisco. Die Annahme dahinter: „Enterprise“ sei gleichbedeutend mit proprietärer Appliance, dedizierter Hardware und komplexem Lizenzmodell. Doch dieser Automatismus verdient eine kritische Neubewertung.

Der Enterprise-Mythos

Analystenberichte wie das „Magic Quadrant for Network Firewalls“ von Gartner zeigen seit Jahren, dass sich moderne Next-Generation-Firewalls funktional stark annähern: Stateful Inspection, Application Control, IDS/IPS, SSL-Inspection, VPN, High Availability und zentrales Management sind heute Standardfunktionen. Die technologische Differenzierung liegt häufig im Detail – nicht im Grundprinzip.

Gleichzeitig steigen Lizenzkosten, Abo-Modelle und Feature-Bundles kontinuierlich. Funktionen wie Advanced Threat Protection (ATP), Sandboxing oder eins zentrales Management sind oft an zusätzliche Verträge gebunden. Damit verschiebt sich der Fokus von der technischen Leistungsfähigkeit zur wirtschaftlichen Abhängigkeit vom Hersteller.

„Dennis, beim Thema Netzwerk-Firewall sind die Innovationen ausgereizt. Open Source wird bald das gleiche können, wir müssen zusätzliche IT-Security-Felder finden, um am Markt bleiben zu können“ – ein Vertriebler eines großen Firewall-Herstellers vor 10 Jahren

Open Source ist kein „Bastlerprojekt“

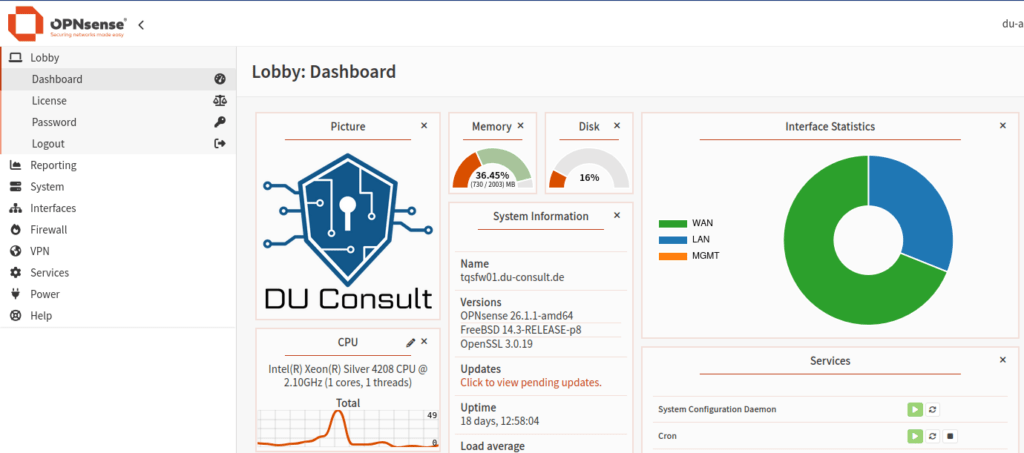

Open Source-Firewalls wie OPNsense basieren auf bewährten Technologien (u. a. FreeBSD, pf) und bieten einen Funktionsumfang, der sich hinter proprietären Lösungen nicht verstecken muss:

- Stateful Firewalling

- IDS/IPS (z. B. mit Suricata)

- Site-to-Site- und Remote-Access-VPN (IPsec, OpenVPN, WireGuard)

- Multi-WAN, Failover und Load Balancing

- API-Zugriff und Automatisierung

- Hochverfügbarkeit (CARP)

Der entscheidende Unterschied liegt nicht im Funktionsumfang, sondern in der Architektur-Philosophie: Transparenz statt Blackbox. Der Quellcode ist öffentlich einsehbar, Sicherheitsmechanismen sind nachvollziehbar implementiert, und Konfigurationslogiken sind dokumentiert. In vielen Fällen „hören“ die Open Source-Entwickler auch eher den Nutzern zu. Bei großen Herstellern werden Funktionen danach implementiert, wo viel Kasse gemacht werden kann.

Übrigens: selbst Hersteller in Hochsicherheitsbereichen setzen Open Source-Software für ihre Lösungen ein, jedoch verpackt in einer eigenen GUI.

Transparenz als Sicherheitsfaktor

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) betont in seinen Veröffentlichungen regelmäßig die Bedeutung nachvollziehbarer, prüfbarer Sicherheitsarchitekturen und sicherer Software-Lieferketten. Transparenz und Auditierbarkeit werden insbesondere im KRITIS-Umfeld immer wichtiger.

Auch internationale Leitlinien wie das „Secure Software Development Framework (SSDF)“ des National Institute of Standards and Technology (NIST) unterstreichen, dass sichere Entwicklungsprozesse, Code-Review und Transparenz zentrale Bausteine moderner IT-Sicherheit sind. Open-Source-Projekte ermöglichen genau diese Form der Überprüfbarkeit – nicht nur durch den Hersteller, sondern durch eine globale Community.

Das bedeutet nicht automatisch, dass Open Source per se sicherer ist. Aber es bedeutet, dass Sicherheitsbehauptungen technisch überprüfbar sind – ein Unterschied, der im Enterprise-Umfeld oft unterschätzt wird.

„Das bedeutet nicht automatisch, dass Open Source sicherer ist.“

Vendor Lock-in vs. Architekturhoheit

Ein weiterer Aspekt ist die strategische Abhängigkeit. Proprietäre Firewall-Lösungen sind häufig eng mit bestimmter Hardware, speziellen Management-Systemen oder dem Ökosystemen des Herstellers verzahnt. Migrationen werden dadurch komplex und kostspielig – die IT-Abteilung hebt oft die Hände, weil der Wechsel mit den gegebenen Ressourcen nicht zu schaffen ist.

Mit einer Lösung wie OPNsense behalten Unternehmen die Architekturhoheit:

- Betrieb auf Standard-x86-Hardware oder in virtuellen Umgebungen

- Integration in bestehende Automatisierungs- und DevOps-Prozesse

- Keine künstliche Limitierung von Features durch Lizenzstufen

- selbst Hardware von bekannten Herstellern lassen sich mit OPNsense bespielen

Gerade in hybriden und Cloud-nativen Architekturen, in denen Infrastruktur zunehmend als Code verwaltet wird, gewinnt diese Flexibilität an Bedeutung.

„Die eigene digitale Souveränität einer Firma wird noch zu selten berücksichtigt.“

Wirtschaftlichkeit neu gedacht

Enterprise-Security wird häufig über Ausgaben und Verträge definiert. Doch die sogenannte Total Cost of Ownership (TCO – was kostet “das” von Anfang bis Ende) umfasst mehr als Lizenzgebühren. Dazu gehören bei Firewalls:

- Laufende Subscription-Kosten

- Hardware-Refresh-Zyklen

- Supportverträge

- Schulungsaufwand

- Migrationskosten bei Herstellerwechsel

Open Source-Modelle verschieben den Schwerpunkt: Statt Lizenzkosten stehen Support, Know-how und Architekturkompetenz im Fokus. Professioneller Support ist auch für OPNsense verfügbar – allerdings optional und nicht erzwungen.

Das eröffnet insbesondere mittelständischen Unternehmen neue Spielräume: Enterprise-Funktionalität ohne Enterprise-Preisschild.“

„Investionen in Know-How statt in Lizenzen.“

Sicherheit ist kein Markenlogo

Ein häufiges Argument gegen Open Source-Firewalls lautet: „Was passiert im Ernstfall?“ Diese Frage ist legitim – aber sie stellt sich bei proprietären Herstellern genauso. Sicherheitslücken betreffen regelmäßig alle Anbieter, unabhängig vom Lizenzmodell. Entscheidend sind Reaktionsgeschwindigkeit, Patch-Management und internes Security-Management – nicht allein das Herstellerlogo auf der Appliance.

Die Realität zeigt: Große Sicherheitsvorfälle der letzten Jahre betrafen sowohl proprietäre Produkte als auch Open-Source-Komponenten. Sicherheit entsteht nicht durch Exklusivität, sondern durch Prozesse, Monitoring, Härtung und Governance.

Zudem: hinter OPNsense steht maßgeblich die niederländische Firma Deciso. Wer schnellen Support benötigt, kann dort Verträge abschließen, aber es ist immer noch eine Wahl-Entscheidung und kein Muss. Übrigens bietet auch DU Consult Managed Firewall Service an.

Enterprise ist eine Frage der Architektur, nicht des Preisschilds

Unsere These lautet daher: Wer Open-Source-Firewalls im Enterprise-Umfeld pauschal ausschließt, entscheidet sich nicht automatisch für mehr Sicherheit – sondern häufig für höhere Kosten und stärkere Herstellerabhängigkeit.

OPNsense ist nicht in jedem Szenario die beste Lösung. Hochspezialisierte Umgebungen mit komplexen SASE- oder globalen SD-WAN-Anforderungen können von integrierten Hersteller-Stacks profitieren. Aber in vielen klassischen Enterprise- und Mittelstands-Szenarien bietet OPNsense eine technisch valide, wirtschaftlich attraktive und strategisch souveräne Alternative.

Die entscheidende Frage lautet daher nicht: „Ist Open Source enterprise-tauglich?“

Sondern: „Warum evaluieren wir es nicht ernsthaft?“

Awareness für Open Source-Firewalls im Unternehmensumfeld ist längst überfällig – nicht aus ideologischen Gründen, sondern aus architektonischer Vernunft und unternehmerischer Weitsicht.